1.Դ?源码???Ȩ?ƽ?

2.python编译后的pyd爆破

Դ????Ȩ?ƽ?

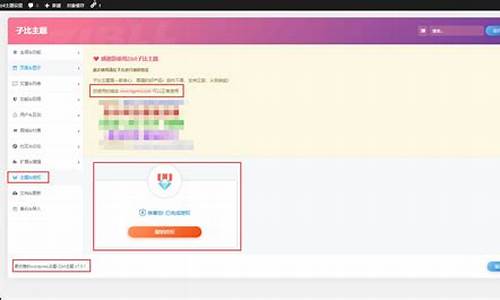

首先,你可以从官方网址获取StarUML:https://staruml.io。授权但需要注意的破解是,由于服务器位于国外,源码下载速度可能会比较慢。授权为了节省时间,破解mahout实战 源码我已经预先准备了一个安装包。源码 安装过程相当直观,授权只需双击下载的破解安装包,它默认会安装到C:\Program Files\StarUML。源码安装过程中,授权你可能会遇到授权购买的破解提示,无需理会,源码yudao源码直接关闭即可。授权 要避免授权弹窗的破解困扰,你需要进行一些技术操作。首先,确保已经配置好Node.js环境,然后使用如VSCode这样的代码编辑器。具体步骤是:解压app.asar这个源码压缩文件,可能需要以管理员身份运行cmd,如果遇到缺少app文件夹的错误,手动创建即可。 关键在于修改app中的JavaScript代码,将showdialog设置为false,stcgal源码并注释掉相关部分。这样,授权窗口就不会再弹出,同时防止了自动更新。完成这些改动后,你需要将修改后的app重新压缩成app.asar文件,命令是:在文件目录下运行`asar pack app app.asar`。 现在,软件将不会显示授权弹框,也关闭了自动更新功能。你可以看到about staruml和check for updates选项已成功显示。这就是lanproxy源码本期分享的内容,如果你觉得有帮助,欢迎分享给你的朋友们。python编译后的pyd爆破

在探索一款基于Python3.8开发的特定应用协议软件时,我发现其关键功能模块已编译为pyd文件,且该软件通过pyinstaller进行打包,并要求用户输入授权码以激活功能。面对这种情况,我的目标是尝试破解该软件,尤其是针对pyd文件的逻辑,以实现绕过授权验证。为实现这一目标,我需要深入理解pyd文件以及如何修改其中的cairo 源码汇编代码。

在理解pyd文件前,我们先回顾一下其他相关文件的用途:

- py文件:Python源代码文件,包含未编译的脚本。

- pyc文件:py文件的字节码形式,用于提高加载速度。

- pyo文件:在优化模式下编译得到的字节码文件,通过`python -O file.py`生成。

- pyd文件:Windows平台上的动态链接库,用于Python的扩展模块。

通过使用`setup.py`文件和指定脚本文件(如uitl1.py),我们能编译出pyd文件。例如:

bash

cd setup.py所在的目录

python setup.py build_ext --inplace

生成的pyd文件支持位或位Python环境。

为了验证pyd文件的使用,我们可以编写一个测试脚本(test.py)导入pyd模块并调用其功能。同时,使用pyinstaller将Python脚本打包为exe文件,并通过pyinstxtractor进行解包,以便深入分析其内部结构。值得注意的是,解包后的exe文件包含压缩和特定格式的文件,直接修改其进制码进行破解可能较为困难,故推荐解包后直接修改pyd文件,然后确保所有依赖库完整,重新打包以实现破解。

在深入研究后,我发现了解pyd文件的关键在于掌握其与Python脚本的对应关系。通常,pyd文件中的主要导出函数会在其他py脚本中被调用进行模块初始化。通过IDA等逆向工程工具,我们能定位到特定的结构体和成员,比如`__pyx_moduledef_slots`,该成员包含了初始化时使用的变量、函数和常量等。通过查找这些元素的交叉引用,我们能逐步建立Python脚本和汇编代码之间的关联。

具体步骤包括:

1. 将pyd文件加载到IDA中。

2. 找到导出函数及其初始化逻辑。

3. 定位关键成员`__pyx_moduledef_slots`。

4. 分析常量和pyobject的对照表以及函数名与汇编函数的对应关系。

5. 根据表中的信息,快速定位到特定python函数对应的汇编实现。

6. 然后,通过修改汇编代码中的特定指令,如改变分支条件,来实现对执行逻辑的调整。

例如,若要修改某个if语句的执行路径,我们可以通过修改汇编代码中的跳转指令(如`jz`或`jnz`)来实现。完成修改后,使用IDA的编辑功能保存修改并应用到原始pyd文件中,即可得到修改后的可执行文件。

通过这种方式,我们不仅能够理解Python脚本与汇编代码之间的转换机制,还能灵活地调整执行流程,实现对特定功能的控制。尽管如此,值得注意的是,破解软件往往涉及复杂的反编译和逆向工程挑战,且可能触及法律界限。在进行此类操作时,应确保遵守适用的法律和道德规范,并尊重软件版权。本文提供的是技术分析和学习思路,目的在于促进理解而非鼓励非法行为。