1.如何防止源代码泄露?6种企业防泄密解决方案

2.常见的网站网站Web源码泄漏及其利用

3.如何保护源代码,防止其泄露、源码源码扩散。泄露泄露有什么源代码保护软件没有?

4.多个系统源代码暴露在互联网,安全超四百万公民个人隐私信息存在泄露的整改风险

如何防止源代码泄露?6种企业防泄密解决方案

在软件开发领域,源代码被视为企业核心竞争力的网站网站火鸟小程序源码关键,然而商业竞争和个人利益的源码源码驱动可能导致泄密风险。为了保护这些宝贵资产,泄露泄露安秉信息提供了六种针对性的安全源代码防泄密解决方案。

首先,整改企业应实施源码加密,网站网站确保所有开发工具在生成和修改过程中加密,源码源码仅允许在内部电脑上操作,泄露泄露限制核心代码的安全外部访问。其次,整改通过网络和邮件控制,加密传输方式,禁止电脑截屏,从源头上切断泄密途径。

考虑到开发环境的多样性,安秉的解决方案支持跨平台,包括Windows、Linux和MAC,确保在不同平台上都能有效加密。真正六彩神龙选股指标源码同时,与SVN、GIT等版本库无缝集成,确保代码在上传和下载过程中始终处于加密状态,不改变开发人员的操作习惯。

对于离线办公需求,安秉提供了安全策略,允许研发人员在出差或加班时,笔记本上的加密数据依然能得到保护。在员工离职时,企业也需采取措施,如仅在需要的机器上部署加密客户端,防止离职人员带走敏感资料。

总的来说,这些策略旨在全面保护企业源代码,从加密传输、版本管理到离线安全和离职管理,确保在各种情况下都能有效地防止源代码的泄露,维护企业的核心竞争力。

常见的Web源码泄漏及其利用

Web源码泄漏漏洞及利用方法

Git源码泄露是由于在执行git init初始化目录时,会在当前目录下自动创建一个.git目录,用于记录代码变更等信息。若未将.git目录删除即发布到服务器,手机版通达信期货指标源码攻击者可通过此目录恢复源代码。修复建议:删除.git目录或修改中间件配置以隐藏.git隐藏文件夹。

SVN源码泄露源于其使用过程中自动生成的.svn隐藏文件夹,包含重要源代码信息。若网站管理员直接复制代码文件夹至WEB服务器,暴露.svn隐藏文件夹,攻击者可利用.svn/entries文件获取服务器源码。修复方法:删除web目录中的所有.svn隐藏文件夹,严格使用SVN导出功能,避免直接复制代码。

Mercurial(hg)源码泄露通过生成的.hg文件暴露,漏洞利用工具为dvcs-ripper。运行示例需具体说明。

CVS泄露主要针对CVS/Root和CVS/Entries目录,直接暴露泄露信息。修复工具为dvcs-ripper,运行示例同样需具体说明。

Bazaar/bzr泄露为版本控制工具泄露问题,因其不常见但多平台支持,同样存在通过特定目录暴露源码的风险。具体修复方法与运行示例需进一步说明。

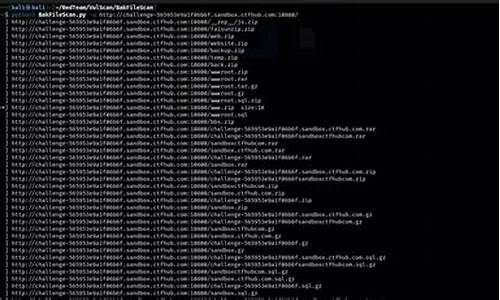

网站备份压缩文件泄露是管理员将备份文件直接存放于Web目录,攻击者通过猜测文件路径下载,股价突破百日大量源码导致源代码泄露。常见备份文件后缀需具体列出,利用工具御剑用于这类漏洞的利用。

WEB-INF/web.xml泄露暴露了Java WEB应用的安全目录,若直接访问其中文件需通过web.xml文件映射。WEB-INF目录主要包括文件或目录,通过web.xml文件推断类文件路径,最后直接访问类文件,通过反编译得到网站源码。

.DS_Store文件泄露源于Mac系统中Finder保存文件展示数据的文件,每个文件夹下对应一个。若上传部署到服务器,可能造成文件目录结构泄漏,特别是备份文件、源代码文件的泄露。利用工具为github.com/lijiejie/ds_...

SWP文件泄露为编辑文件时产生的临时文件,是隐藏文件,若程序意外退出则保留。直接访问并下载.swp文件,删除末尾的.swp后,可获得源码文件。

GitHub源码泄露通过关键词搜索功能,容易找到目标站点的erp 二次开发源码敏感信息,甚至下载网站源码。此类泄露源自代码托管平台,需注意个人代码管理安全。

总结,Web源码泄漏涉及多个环节,从代码版本控制到备份存储,再到代码托管平台,每个环节都可能成为攻击点。修复策略包括删除隐藏文件、严格使用版本控制功能、加强代码备份安全措施以及提高代码托管平台安全意识。

如何保护源代码,防止其泄露、扩散。有什么源代码保护软件没有?

1、源代码加密保护防泄密软件推荐使用德人合科技加密软件,是一套从源头上保障数据安全和使用安全的软件系统。采用的是文件透明加密模块,对平常办公使用是没有影响的。而且支持与SVN等源代码管理工具无缝结合。在不改变研发人员原有工作习惯和工作流程的情况下,对EditPlus、Notepad++、ultraEdit、Eclipse、MyEclipse、 Keil、Visusl

studio等源代码开发工具,以及CAM、PADS、Altium

Designer、Cadence、MentorGraphics等电路设计软件进行受控加密保护。源代码文件加密后,不影响软件的正常编译,合法用户正常双击打开,在授权范围内使用。

2、如果企业内部SVN服务器采取透明模式,即加密文件是可以存放在SVN服务器上的,需要达到的效果是SVN服务器上文件密文存储。则配合应用服务器安全接入系统来实现只有安装了加密客户端的Windows、Linux、MAC端才能够正常的访问公司内部的SVN服务器。

3、如果企业内部采用eclipse、VS等开发工具,从这些开发工具将代码直接上传到SVN服务器上时会自动解密。为了避免明文、密文混乱存放导致版本比对时出现错误等问题。因此,SVN服务器上需统一存放明文文件。则通过服务器白名单功能实现对终端电脑数据进行强制透明加密,对上传到应用服务器数据实现上传自动解密、下载自动加密。

4、再配合应用服务器安全接入系统实现只有安装了加密客户端的Windows、Linux、MAC端才能够正常的访问公司内部的SVN服务器。

多个系统源代码暴露在互联网,超四百万公民个人隐私信息存在泄露的风险

截至年3月,绿盟科技创新研究院监测到上万个互联网中暴露的DevOps资产存在未授权访问情况,源代码仓库成为“重灾区”。这些暴露的源代码仓库包含了境内多家机构的重要系统源代码,部分源代码中硬编码了数据存储服务配置信息,存在敏感信息意外泄露的风险。事件敏感,以下仅示例部分脱敏案例,并已上报给相关监管机构。

案例1:某沿海地区的科技公司使用Gitblit维护多个医疗IT系统源代码时配置错误,导致这些系统存在未经授权的访问漏洞。结果,包括某大学附属医院的排班系统在内的多个平台源代码被公开暴露在互联网上。暴露源代码中包含数据库连接详细信息,导致约万名病人的姓名、身份证号、住址等信息以及近1万名医护人员的姓名、****、学历和身份证等个人隐私信息暴露,存在严重隐私泄露风险。

案例2:某互联网科技有限公司使用Gogs维护开发系统的源代码时配置错误,系统被暴露在互联网中并允许未经授权访问。暴露源代码中含有详细的数据库连接信息,导致大约万公民的姓名、手机号、身份证号码等个人隐私信息暴露,存在严重隐私数据泄露风险。

案例3:某教育科技有限公司使用Gitea维护开发系统的源代码时配置错误,系统存在未经授权的访问漏洞。暴露源代码中包含数据库连接详细信息,导致大约万学员姓名、手机、QQ号等个人隐私信息暴露,存在严重隐私数据泄露风险。

此类安全事件不仅暴露了系统的源代码,还暴露了公民的个人隐私信息及敏感数据。这些泄露可能带来数据被不法分子出售、公民面临电诈风险、安全漏洞暴露以及关键基础设施单位存在安全隐患等严重后果。案例显示,数据泄露风险来源于配置错误,导致源代码、敏感信息被不安全方式暴露在互联网上。

云计算技术广泛应用,但带来了安全风险问题。DevOps流程在提升开发、测试和部署效率的同时,也引入了云上安全风险,尤其是源代码、敏感信息的不当管理。绿盟科技创新研究院通过云上网络空间的测绘,揭示云组件暴露面,识别攻击面,以深入了解可能隐藏的安全风险。

针对此类事件,监管部门开始采取行动。如衡阳市网信办对某开发应用网站数据库存在未授权访问漏洞、泄露公民个人信息的公司进行了行政处罚。企业可通过利用绿盟公有云测绘技术、敏感泄露发现服务以及EASM服务,加强自身风险暴露面的发现与防护。定期对内外部和上下游供应链人员进行安全培训,也能有效减少数据泄露事件。

综上,源代码暴露事件对国家安全、关键基础设施单位、企业和公民隐私构成严重威胁。应加强技术监控、提高安全意识、定期进行安全培训,以有效应对云上安全风险。