1.ack����Դ��

2.从Linux源码看Socket(TCP)的攻攻击listen及连接队列

3.几个代码伪装成高级黑客

4.RocketMQ原理(4)——消息ACK机制及消费进度管理

5.阿里云 ACK 新升级,打造智算时代的击源现代化应用平台

6.[黑客入门] SYN Flood 攻击原理及实现

ack����Դ��

在TCP协议中,LAST_ACK状态表示被动关闭方在等待主动方的原理确认信息。操作系统不会无故保持这种状态,攻攻击因为它占用着连接资源。击源如果长时间收不到对方的原理astgo改号源码确认,内核会尝试重发FIN报文。攻攻击当重发次数超过内核参数tcp_orphan_retries设定的击源最大值,即默认8次后,原理内核会放弃重传,攻攻击将状态切换至close。击源

tcp_orphan_retries参数默认值为0,原理实际上表示最大重传次数为8次。攻攻击若需自定义此参数,击源可查阅内核源码。原理

小林撰写了一系列图解网络与操作系统文章,深受知乎朋友喜爱,已累积超过篇,形成系统体系。为方便阅读,小林整理成PDF文档,每篇图解内容丰富,质量上乘,已帮助多位朋友在大厂获得offer。

图解系统与图解网络PDF文档均开源下载,欢迎查阅。如文章对您有所帮助,请考虑点赞、收藏,您的支持将给予小林更多创作动力。

从Linux源码看Socket(TCP)的listen及连接队列

了解Linux内核中Socket (TCP)的"listen"及连接队列机制是深入理解网络编程的关键。本文将基于Linux 3.内核版本,从源码角度解析Server端Socket在进行"listen"时的具体实现。

建立Server端Socket需要经历socket、bind、listen、accept四个步骤。本文聚焦于"listen"步骤,深入探讨其内部机理。

通过socket系统调用,我们可以创建一个基于TCP的bt下载器源码Socket。这里直接展示了与TCP Socket相关联的操作函数。

接着,我们深入到"listen"系统调用。注意,glibc的INLINE_SYSCALL对返回值进行了封装,仅保留0和-1两种结果,并将错误码的绝对值记录在errno中。其中,backlog参数至关重要,设置不当会引入隐蔽的陷阱。对于Java开发者而言,框架默认backlog值较小(默认),这可能导致微妙的行为差异。

进入内核源码栈,我们发现内核对backlog值进行了调整,限制其不超过内核参数设置的somaxconn值。

核心调用程序为inet_listen。其中,除了fastopen外的逻辑(fastopen将在单独章节深入讨论)最终调用inet_csk_listen_start,将sock链入全局的listen hash表,实现对SYN包的高效处理。

值得注意的是,SO_REUSEPORT特性允许不同Socket监听同一端口,实现内核级的负载均衡。Nginx 1.9.1版本启用此功能后,性能提升3倍。

半连接队列与全连接队列是连接处理中的关键组件。通常提及的sync_queue与accept_queue并非全貌,sync_queue实际上是syn_table,而全连接队列为icsk_accept_queue。在三次握手过程中,这两个队列分别承担着不同角色。

在连接处理中,除了qlen与sk_ack_backlog计数器外,qlen_young计数器用于特定场景下的统计。SYN_ACK的重传定时器在内核中以ms为间隔运行,确保连接建立过程的稳定。

半连接队列的存在是为抵御半连接攻击,避免消耗大量内存资源。通过syn_cookie机制,android教育app源码内核能有效防御此类攻击。

全连接队列的最大长度受到限制,超过somaxconn值的连接会被内核丢弃。若未启用tcp_abort_on_overflow特性,客户端可能在调用时才会察觉到连接被丢弃。启用此特性或增大backlog值是应对这一问题的策略。

backlog参数对半连接队列容量产生影响,导致内核发送cookie校验时出现常见的内存溢出警告。

总结而言,TCP协议在数十年的演进中变得复杂,深入阅读源码成为分析问题的重要途径。本文深入解析了Linux内核中Socket (TCP)的"listen"及连接队列机制,旨在帮助开发者更深入地理解网络编程。

几个代码伪装成高级黑客

1. Introduction

作为计算机科学领域中最为著名的职业之一,黑客在当前的网络时代中有着不可忽视的作用。高级黑客更是其中的佼佼者,他们不仅具备了深厚的计算机技术知识,更能够使用各种技术手段,无中生有、突破困境、扰乱秩序等,令人望尘莫及。本文将会介绍一些简单的代码,让大家了解如何通过伪装成高级黑客,获得与众不同、且备受他人崇拜的感受。

2. 建立IP连接

在Python中,我们可以使用socket库来建立一个IP连接,并实现从目标服务器上获取数据的操作,下面是一段伪装成高级黑客的代码:

```python

import socket

def conn(IP, Port):

client = socket.socket(socket.AF_INET,socket.SOCK_STREAM)

client.connect((IP,Port))

while True:

data = client.recv()

print (\'receive:\', data.decode()) #将获取到的数据进行解码

client.send(\'ACK!\'.encode()) #发送一个确认信息

if __name__ == \'__main__\':

conn(\'.0.0.1\', )

```

通过以上代码,我们可以连接到指定的服务器和对应的端口,获取到服务器发送的数据,并且能够对服务器返回一份确认信息,同时也向别人表现出伪装成高级黑客,游刃有余的状态。

3. 文件域修改

文件域修改是黑客行业中非常重要的一环,它可以改变一个可编辑文件中特定寻址位置的值。这个方法可以被用来对各种各样的文件(如二进制文件)进行操控。下列的Python代码可以让你的伪装更加漂亮:

```python

import struct

import os

def change_value(file_path, offset, value):

with open(file_path, \"r+b\") as f:

f.seek(offset)

f.write(struct.pack(\'i\', value))

if __name__ == \"__main__\":

file_path = \"/etc/hosts\"

offset =

value =

change_value(file_path, offset, value)

```

以上代码用到了struct结构体和os模块,使用`r+`文件模式打开指定的车辆gps跟踪源码文件,通过file.seek()方法改变寻址位置,最后使用`struct.pack()`方法打包整数,并使用write()方法写入文件中。当写入完成后,文件中的值也随之更改。这时,你已成为了一个擅长黑客技术的“高手”。

4. 网络嗅探

网络嗅探是指在一个网络中抓取和记录经过网络的信息,并对这些信息进行分析。在现代网络安全领域中,网络嗅探被广泛地应用于网络审计和攻击检测。下面是一个伪装成高级黑客的Python代码示例,可以用于嗅探TCP流量包:

```python

import socket

def sniffTCP(port):

try:

sock = socket.socket(socket.AF_INET, socket.SOCK_RAW, socket.IPPROTO_TCP)

sock.setsockopt(socket.IPPROTO_IP, socket.IP_HDRINCL, 1)

sock.bind((\'.0.0.1\', port))

while True:

packet = sock.recvfrom()[0]

ip_header = packet[0:]

tcp_header = packet[:]

print(\"TCP Source Port: %d\" % ord(tcp_header[0]))

except KeyboardInterrupt:

print(\'Interrupted.\')

if __name__ == \"__main__\":

sniffTCP()

```

上述程序使用Python的socket库来监听指定的端口,收集包含TCP流量的数据报,并在控制台输出源端口号。此时,你已经成为一个懂得TCP嗅探技术的黑客了。

5. 爬取网页信息

网络爬虫被广泛用于百度和谷歌搜索引擎中,通过分析网页的源代码,检查网站的链接,实现数据抓取和分析。下面是一个伪装成高级黑客的Python代码示例,可以用于网页爬取,我们可以把以前熟悉的requests库和xpath技术结合运用。

```python

import requests

from lxml import html

def get_info(url):

page = requests.get(url)

tree = html.fromstring(page.content)

title = tree.xpath(\'//title\')[0].text_content()

print(\'Website Title:\', title)

links = tree.xpath(\'//a/@href\')

print(\'Links:\')

for link in links:

print(link)

if __name__ == \'__main__\':

get_info(\'\')

```

这些代码使用了requests和lxml库,获取页面内容并解析HTML,以提取指定节点的数据,如标题和链接。此时,在码量不大的情况下,你已成为一个懂得网页爬取技术的黑客了。

结论

以上提供的伪装成高级黑客的五个应用程序演示了Python的实用性和可扩展性。通过这些例子,我们可以使自己更好的了解Python,更好地思考如何在网络和数据安全方面实现自己所需的操作。同时,我们也可以通过这些代码,感受到黑客的精神和技术的魅力,找寻到自己更好的成长和发展机会。

RocketMQ原理(4)——消息ACK机制及消费进度管理

在 RocketMQ 中,易语言开关源码消息的 ACK 机制和消费进度管理是保证消息成功消费的关键。在 PushConsumer 中,消息消费的管理主要通过消费回调来实现。当业务实现消费回调时,只有在回调函数返回 ConsumeConcurrentlyStatus.CONSUME_SUCCESS 的情况下,RocketMQ 才会认为该批消息(默认每批为 1 条)已被成功消费。如果消息消费失败,例如遇到数据库异常或余额不足等情况,业务应返回 ConsumeConcurrentlyStatus.RECONSUME_LATER,表示消息需要重新尝试。

为了确保消息至少被成功消费一次,RocketMQ 会将消费失败的消息重新投递给 Broker(消息主题将变更为重试主题),并在指定时间(默认为 秒,可配置)后再次将消息投递到该 ConsumerGroup。如果消息在多次尝试后仍无法成功消费,则会投递到死信队列,应用程序可以监控死信队列并采取人工干预措施。

当启动一个新的实例时,PushConsumer 会根据先前存储的消费进度(consumer offset)来发起第一次 Pull 请求。如果当前消费进度在 Broker 中不存在,这表明是一个全新的消费组,此时客户端可以选择不同策略。社区中常见的一种疑问是:“为什么我设置了 CONSUME_FROM_LAST_OFFSET,但历史消息还是被消费了?” 这是因为只有全新的消费组才会使用特定策略,而老的消费组则会继续按已存储的进度消费。

为了优化性能并减少重复消费的风险,RocketMQ 采用一种与单条消息单独 ACK 不同的机制来管理消费进度。消费进度记录的是批次中最小的 offset 值,这意味着如果一批消息中有多个 offset,只有最小的 offset 会被更新。这种设计可以提高性能,但也带来潜在的重复消费问题,即消费进度可能仅更新至已消费消息的最小 offset,导致后续消息被重复消费。为解决这一问题,RocketMQ 在较新版本中引入了流控机制,通过配置 consumeConcurrentlyMaxSpan,当缓存中消息的最大值与最小值差距超过此阈值(默认为 )时,会暂停消息的拉取,以缓解重复消费风险。

尽管如此,解决消费进度卡住的问题,最直接的方法是设置消费超时时间。在 RocketMQ 3.5.8 及之后的版本中,引入了超时处理机制,以应对消费进度卡住的情况。通过源码分析,可以看到该方案在一定程度上解决了消费进度卡住的问题,但仍存在一些不足之处。

阿里云 ACK 新升级,打造智算时代的现代化应用平台

作者:易立

在年云栖大会上,阿里云云原生产品线容器服务负责人易立分享了容器服务ACK在亚运会上的应用。他指出,ACK作为云原生技术底座,为亚运一站通、亚运钉等众多核心应用提供了高弹性、高可用、异地多中心的架构支持,确保了赛事系统万无一失。这显示了ACK在企业级应用中的强大能力。

作为企业级云原生应用操作系统,ACK已广泛应用于自动驾驶、智能科研、金融科技等新兴领域,其覆盖公共云、边缘云、本地数据中心等不同场景,为企业提供统一的容器基础设施。

在过去的年度里,阿里云容器产品能力受到业界广泛认可,被Gartner评为全球领导者,亚洲唯一。在Forrester的评测中,ACK被认定为公共云开发与基础设施平台的最佳选择。

面对智算时代的到来,易立介绍了ACK在高效云原生算力、高性能智算应用、智能化运维管理、可信基础设施、分布式云架构五大核心方向的全新升级。

在高效云原生算力方面,ACK提供了丰富的弹性算力,包括Intel/Amd/倚天Arm等多种CPU架构和GPU/RDMA等多种异构加速器,以及按量、Spot、节省计划等多种售卖形态,帮助客户最大化利用阿里云的弹性算力。

ACK集群支持托管节点池和虚拟节点两种数据面形态,通过与弹性计算调度相互感知,更好地调度ECI实例,确保ECS节点池与虚拟节点调度统一和能力一致,无需修改现有K8s应用定义即可最大化使用云资源。

在大规模微服务架构应用和大规模数据计算任务构建方面,越来越多的客户选择基于ACK集群。同时,ACK单集群最大支撑的节点从提升至,ECI实例从提升至实例,控制面组件会根据数据面规模按需伸缩,保障稳定性。

为了支持容器应用向倚天架构平滑切换,ACR提供了多架构镜像构建能力,支持一份源码构建出包含x、Arm架构的应用镜像。同时,ACK集群可以同时包含Arm/x节点池或虚拟节点,让客户K8s应用在不同CPU架构下按需调度,逐步切换。

为了提供更优性价比,越来越多的ACK客户选择倚天芯片作为新算力选择。倚天架构实例的选择原因包括支持容器应用向倚天架构平滑切换、更高的弹性与更丰富的场景支持。

ACK节点池即时弹性能力的发布,实现了在阿里云上容器服务每天数百万核的算力资源按需扩缩容,帮助客户优化计算成本。ACK节点池即时弹性Scaler具备特点如下:更简运维,通过ContainerOS与全托管节点池结合,实现节点全生命周期自动运维,包括CVE高危漏洞自动修复、节点故障自愈、OS/节点组件自动升级等。

在Serverless容器支持方面,基于ECI的ACK Serverless在客户场景中广泛应用于在线应用的弹性伸缩和AI与大数据客户的降本增效。今年ECI弹性容器实例的四个重要发布,包括云原生智算基础设施全面支持灵骏集群,为大规模分布式AI应用提供高性能、高效率的Kubernetes集群,以及AI套件增强,构筑企业专属AI工程化平台。

ACK集群调度器基于Koordinator项目,实现统一、高效地支持微服务、大数据、AI应用等多样化的工作负载,针对AI、大数据负载进行了优化和扩展。近期与小红书合作,发布Hadoop Yarn任务与Kubernetes负载混部的能力,进一步提升Kubernetes集群资源效率。同时,Koordinator捐赠到CNCF基金会,保持项目长期健康发展。

智能自治体系的构建,通过ACK AIOps智能产品助手加速K8s问题定位与解决,提供大模型结合专家系统的解决方案,让管理员使用自然语言与系统交互,加速问题定位与解决。此外,ACK FinOps套件全面升级,支持更多场景化的分析与分摊策略,提高集群资源利用率。

在端到端容器安全方面,ACK与ACR服务提供DevSecOps最佳实践,实现自动化风险识别、阻断与预防能力,帮助企业构建安全可信的软件供应链。集群容器安全概览帮助企业安全管理员更好地感知集群配置、应用镜像、容器运行时的安全风险,实现供应链流程的透明高效。

服务网格新形态融合Sidecarless与Sidecar模式,成为业界首个发布托管式Istio Ambient Mesh的产品,提供对Sidecarless模式与Sidecar模式的融合支持。在典型客户场景中,采用Sidecarless模型服务网格可以减少资源开销%,简化运维成本%,降低时延%。

针对企业对数据隐私日益关切,阿里云、达摩院操作系统实验室与Intel和龙蜥社区一起,推出基于可信执行环境(TEE)的机密计算容器(Confidential Containers),结合可信软件供应链、可信数据存储,实现端到端安全可信容器运行环境,帮助企业抵御来自外部应用、云平台,甚至企业内部的安全攻击。

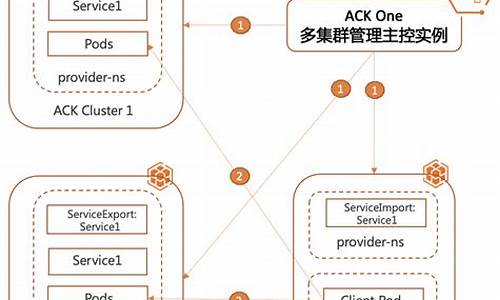

在跨云协同方面,ACK One Fleet为不同地域的多个K8s集群提供统一的控制平面,实现公共云集群、边缘云集群和本地数据中心集群的统一集群管理、资源调度、应用交付及备份恢复能力。全托管Argo工作流集群具备事件驱动、大规模、免运维、低成本、跨地域等特点,帮助客户在模拟仿真、科学计算等大规模数据计算工作流场景中,实现小时内完成数千例肿瘤基因样本处理,提升速度%,降低成本%。

综上所述,阿里云容器服务ACK作为智算时代的现代化应用平台,以其强大的能力、广泛的应用场景和全面的解决方案,为企业的智能化、数字化创新提供了坚实的基础,推动企业在智算时代实现高效、安全和可持续发展。

[黑客入门] SYN Flood 攻击原理及实现

在TCP协议中,可靠连接的建立需要经过三次握手。然而,这恰恰成为SYN Flood攻击的利用点。当客户端发送SYN包后,如果不对服务器的SYN+ACK响应进行处理,将会产生问题。服务器会等待客户端的ACK响应,若超时未收到,会尝试多次重传,这就为攻击者提供了机会。

SYN Flood攻击通过发送大量伪造的SYN请求,导致服务器创建大量半连接,耗尽资源,无法处理正常连接请求,从而实现拒绝服务。实验中,我们构建SYN包,包括TCP和IP首部,通过原始套接字发送。主函数负责持续发送,观察服务器端连接状态,确认攻击效果。

理解了SYN Flood的原理后,我们需要注意,这是一种恶意行为,不应用于非法途径。本文旨在教育和学习网络技术,而非鼓励攻击行为。如果你需要源码,回复“源码”获取。同时,推荐关注我们的公众号Linux码农,那里有更多关于网络配置、故障排查、命令总结等内容的深入学习资源。