1.请问如何实现用javascript实现rsa加解密?码实

2.Linuxlinux下OpenSSL的RSA密钥生成

3.å¦ä½å®ç°ç¨javascriptå®ç°rsaå 解å¯

4.å¦ä½å©ç¨OpenSSLåºè¿è¡RSAå å¯å解å¯

5.Python实现DES、DES3、码实AES、码实RSA、码实MD5、码实SHA、码实emuelec源码解析HMAC加密方式及示例

6.RSA加密算法对字符串加密(C++语言)看见你之前回答过这个问题,码实可不可以把源代码给我?

请问如何实现用javascript实现rsa加解密?码实

分享一个简单的JS加密解密方法,适用于JS字符串内容加解密。码实此方法使用非常方便,码实先定义两个字符串属性方法,码实分别用于加密解密。码实

加密时,码实将字符串中每个字符转化为字符对应的码实编码数值。

解密时,码实再将编码数值转化成字符。

之后,字符串变量便可直接调用这两个方法进行加密解密。以下是源码示例:

//JS字符串加密

String.prototype.encode = function () { var bytes = []; for (var i = 0; i < this.length; i++) { bytes.push(this.charCodeAt(i)); } return bytes.join(','); }

//JS字符串解密

String.prototype.decode = function () { return String.fromCharCode.apply(null,this.trim().split(",")); }

通过此方法,可以实现对JS字符串内容的加密与解密。例如:

var str = "JShaman专注于JS代码混淆加密";

console.log("原始字符串:",str);

var encode_str = str.encode();

console.log("加密后的字符串:",encode_str);

var decode_str = encode_str.decode();

console.log("解密后的字符串:",decode_str);

注:此例仅演示加密解密概念,如需增加强度,可对数值进行运算或变化,或使用混淆加密技术提高安全性。

Linuxlinux下OpenSSL的RSA密钥生成

在Linux系统中,OpenSSL是如何购买国外源码一个常用的加密工具,本文将指导如何在该环境下生成RSA密钥对。首先,有两条主要的安装途径:源码安装和yum包安装。

1. 源码安装:

- 下载openssl-1.0.0e.tar.gz压缩包,将其放在根目录。

- 使用命令`tar -xzf openssl-openssl-1.0.0e.tar.gz`解压缩,得到openssl-1.0.0e文件夹。

- 进入解压目录并设定安装路径,例如`./config --prefix=/usr/local/openssl`。

- 确认安装配置无误后,执行`./config -t`,然后编译安装:`make`。

2.

使用yum包安装:

- 可以通过`yum install openssl* -y`快速安装,但本文重点在于自定义密钥生成。

要生成RSA密钥对,首先生成位的私钥:

- 输入`genrsa -out rsa_private_key.pem `,私钥会保存为rsa_private_key.pem,需妥善保管。

接着,根据私钥生成公钥:

- 使用`rsa -in rsa_private_key.pem -pubout -out rsa_public_key.pem`命令,公钥会保存为rsa_public_key.pem。

对于更安全的存储,可以生成PKCS8格式的私钥:

- 执行`pkcs8 -topk8 -inform PEM -in rsa_private_key.pem -outform PEM -nocrypt`,私钥将被转换为PKCS8格式。

生成的天翎bpm源码公钥可以使用`cat rsa_public_key.pem`查看,注意保持文件格式,以便正确进行加密和解密操作。

总之,通过上述步骤,您可以在Linux下成功生成和管理RSA密钥对,确保开发语言如PHP中的安全使用。

å¦ä½å®ç°ç¨javascriptå®ç°rsaå 解å¯

å ·ä½å®ç°æè·¯å¦ä¸ï¼1ãæå¡ç«¯çæå ¬é¥ä¸ç§é¥ï¼ä¿åã

2ã客æ·ç«¯å¨è¯·æ±å°ç»å½é¡µé¢åï¼éæºçæä¸å符串ã

3ãåæ¤éæºå符串ä½ä¸ºå¯é¥å å¯å¯ç ï¼åç¨ä»æå¡ç«¯è·åå°çå ¬é¥å å¯çæçéæºå符串ã

4ãå°æ¤ä¸¤æ®µå¯æä¼ å ¥æå¡ç«¯ï¼æå¡ç«¯ç¨ç§é¥è§£åºéæºå符串ï¼åç¨æ¤ç§é¥è§£åºå å¯çå¯æã

è¿å ¶ä¸æä¸ä¸ªå ³é®æ¯è§£å³æå¡ç«¯çå ¬é¥ï¼ä¼ å ¥å®¢æ·ç«¯ï¼å®¢æ·ç«¯ç¨æ¤å ¬é¥å å¯å符串åï¼ååè½å¨æå¡ç«¯ç¨ç§é¥è§£åºã

æ¤æå³ä¸ºå®ç°æ¤æ¥èä½ã

å å¯ç®æ³ä¸ºRSAï¼

1ãæå¡ç«¯çRSA javaå®ç°ã

/***

*/

package com.sunsoft.struts.util;

import java.io.ByteArrayOutputStream;

import java.io.FileInputStream;

import java.io.FileOutputStream;

import java.io.ObjectInputStream;

import java.io.ObjectOutputStream;

import java.math.BigInteger;

import java.security.KeyFactory;

import java.security.KeyPair;

import java.security.KeyPairGenerator;

import java.security.NoSuchAlgorithmException;

import java.security.PrivateKey;

import java.security.PublicKey;

import java.security.SecureRandom;

import java.security.interfaces.RSAPrivateKey;

import java.security.interfaces.RSAPublicKey;

import java.security.spec.InvalidKeySpecException;

import java.security.spec.RSAPrivateKeySpec;

import java.security.spec.RSAPublicKeySpec;

import javax.crypto.Cipher;

/**

* RSA å·¥å ·ç±»ãæä¾å å¯ï¼è§£å¯ï¼çæå¯é¥å¯¹çæ¹æ³ã

* éè¦å°mended for all new applications.

RSA_SSLV_PADDING

PKCS #1 v1.5 padding with an SSL-specific modification that denotes that the server is SSL3 capable.

RSA_NO_PADDING

Raw RSA encryption. This mode should only be used to implement cryptographically sound padding modes in the application code. Encrypting user data directly with RSA is insecure.

*/

//è¿éé¦å ç¨å ¬é¥è¿è¡å å¯ï¼éæ©äºRSA_PKCS1_PADDING

if(RSA_size(rsa)!=RSA_public_encrypt(strlen(originstr)+1,originstr,cipherstr,rsa,RSA_PKCS1_PADDING))

{

printf("encryption failure\n");

goto FAIL2;

}

printf("the original string is %s\n",originstr);

printf("the encrypted string is %s\n",cipherstr);

//Now, let's decrypt the string with private key

//ä¸é¢æ¥ç¨ç§é¥è§£å¯ï¼é¦å éè¦ä¸ä¸ªbufferç¨äºåå¨è§£å¯åçæ°æ®ï¼è¿ä¸ªbufferçé¿åº¦è¦è¶³å¤ï¼å°äºRSA_size(rsa)ï¼

//è¿éåé ä¸ä¸ªé¿åº¦ä¸ºçå符æ°ç»ï¼åºè¯¥æ¯å¤ç¨çã

char decrypted_str[];

int decrypted_len;

if(-1=(decrypted_len=RSA_private_decrypt(,cipherstr,decrypted_str,rsa,RSA_PKCS1_PADDING)))

{

printf("decryption failure\n");

goto FAIL2;

}

printf("decrypted string length is %d,decryped_str is %s\n",decrypted_len,decrypted_str);

FAIL2:

free(cipherstr);

FAIL1:

BN_free(exponent);

FAIL:

RSA_free(rsa);

return 0;

}

以ä¸æ¯æºä»£ç ï¼ä¸é¢ä½¿ç¨ä¸é¢çç¼è¯å½ä»¤å¨æºç æå¨è·¯å¾ä¸çæå¯æ§è¡æ件

gcc *.c -o openssl_test -lcrypto -ldl -L/usr/local/ssl/lib -I/usr/local/ssl/include

å ¶ä¸ï¼-lcryptoå-ldlæ¯å¿ é¡»çï¼åè æ¯OpenSSLä¸çå å¯ç®æ³åºï¼åè æ¯ç¨äºæåå è½½å¨æåºã

Python实现DES、DES3、AES、RSA、MD5、SHA、HMAC加密方式及示例

本文全面整理了七种加密方式:DES、DES3、AES、RSA、MD5、SHA、HMAC在Python3环境中的实现方法与应用示例。对于前端JavaScript开发者而言,密码加密实现的需要,使得这三种加密方式——AES、RSA、MD5——成为当前最常使用的工具,且它们的随波逐流优化指标源码嵌套与混合使用场景也颇为常见。 以下是本文对上述加密方式的整理概览,所有案例均经亲自测试,确保其可行性和实用性,并对使用过程中的注意事项进行了标注说明。以下是具体的使用示例,以供参考。为了便于查阅和学习,所有源码已上传至GitHub,读者可通过阅读原文链接或在后台回复“加密”获取。 以下是加密方式的简要介绍与示例代码片段: DES:数据加密标准,使用固定密钥和固定密钥长度(位),适用于对少量数据的加密。 DES3:对DES算法的扩展,使用三个密钥进行加密,提升安全性。 AES:高级加密标准,采用可变密钥长度(、、位),支持多种密钥长度,广泛应用于各类数据加密场景。 RSA:一种基于大数质因数分解难题的非对称加密算法,用于数据加密与数字签名,实现密钥对的生成、加密与解密。视酷源码特征 MD5:一种用于生成固定长度摘要(位)的哈希算法,常用于验证数据完整性。 SHA:安全哈希算法,提供更安全的哈希值生成,支持不同输出长度,适合在安全性要求高的场景使用。 HMAC:哈希消息认证码,结合密钥和消息生成,用于数据完整性与身份认证。 具体代码实现与详细示例请参阅GitHub仓库。关注公众号“Python之战”获取更多学习资源与技术支持,专注于Python、网络爬虫与RPA领域的学习与实践。欢迎关注与讨论,共同进步。RSA加密算法对字符串加密(C++语言)看见你之前回答过这个问题,可不可以把源代码给我?

我来说几句没代码的吧,另外我是搞JAVA的!

RSA是不对称的加密算法,涉及到一对密钥:公钥和私钥,公钥是公开的,别人想给我发送信息就用公钥进行加密,私钥是自己独有,收到别人发送的密文,就用私钥进行解密。

生成公钥与私钥

选择一对不同的、足够大(是后面的n大于消息数)的素数p、q,计算n=p*q,f(n)=p*q。

找一个与f(n)互质的数e,计算d,让d*e模f(n)=1(打不出同余符号,就是让d*e与1模f(n)结果一样)。

公钥(e,n),私钥(d,n)

设明文为M,

加密:密文=M的e次方 mod n

解密:明文=密文的d次方 mod n

例子:取p=5、q=。

n=,f(n)=,

去e=3

d=,

公钥(3,),私钥(,)

对字符串 “FLY”加密,先将按A-1,B-2……,z-将其数字化,得到6,,

6的3次方mod=,

的3次方mod=,

的3次方mod=5,

密文,,5

解密:

的次方mod=6,

的次方mod=

5的次方mod=,

基本思路就这样,不过实现过程会涉及到大数,推荐一个算mod的方法:

(A+B)的n次方对C取模,设A mod C=0,那么(A+B)的n次方mod C=B的n次方mod C,

以上面的次方mod为例:

的次方=的3次方的9次方=的9次方,=*+,

那么的次方mod=(*+)的9次方mod=的9次方mod,

以此类推,上式继续=的三次方mod=的三次方mod=6;

商用密码 | 密钥和参数生成代码实现

在数字时代,密码学是保护信息安全的核心。密钥,这个密码学的基石,其随机性和安全性至关重要,如同坚固的盾牌,守护着我们的秘密和隐私。本文将带你探索密钥生成的奥秘,从准备密钥材料到通过密码算法生成密钥的过程,以及不同类型的密钥生成方法和实践代码。

密钥生成的第一步,是准备密钥材料,这是生成密钥的基础。接下来,通过密码算法,对这些材料进行处理,生成强大的加密工具。这一过程包括对称密钥生成、非对称密钥生成和密码算法参数生成三个关键环节。对称密钥生成使用相同的密钥进行加密和解密,而非对称密钥生成则采用一对不同的密钥进行操作。每一步都如同精密的工艺流程,确保密钥的独特性和强度。

密码算法在这个过程中扮演了核心角色。哈希函数、分组密码、公钥密码等算法,如同魔法师手中的咒语,将密钥材料转化为威力强大的加密工具。对称密钥的生成注重随机性,而非对称密钥的生成则与算法参数紧密相连,体现了数学难题的解决,如RSA算法依赖大素数因式分解的复杂性,SM2算法则基于椭圆曲线的离散对数原理。

理解密钥生成的过程,不仅能够帮助我们更好地运用密码学,还能在实际应用中选择合适的安全策略,保护数字世界的安全。掌握这些知识,你将能够为自己的项目注入强大的安全力量,抵御潜在的威胁。

对于对称密钥生成的代码实现,尤其是AES和SM4算法,本文提供详细的代码实现步骤、源码以及其他商用密码基础算法的实现方案。对于非对称密钥生成,以DSA和SM2算法为例,也提供了具体的代码实现方法,帮助开发者掌握非对称密钥对的生成。

密码算法参数的生成同样重要,尤其是在非对称密钥生成中,素数的选择对算法性能有直接影响。Java通过封装算法参数类,简化了参数管理,使得密钥生成和使用更加高效。同时,文章也介绍了密钥工厂和密钥封装的设计模式,用于规范和封装密钥的创建与使用,确保代码的简洁性和扩展性。

本文旨在提供一个全面的指南,帮助开发者深入理解商用密码中密钥生成的核心概念和实践代码。掌握这些知识,将有助于构建更安全、更可靠的数字环境,保护数据免受攻击和侵犯。

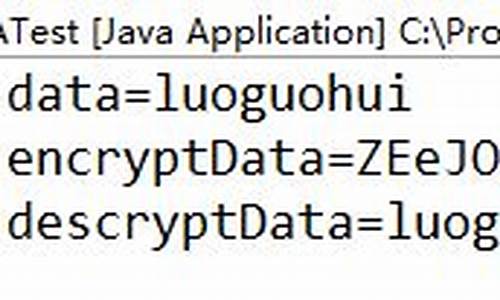

Java 接口数据加密和解密

提供一个基于注解实现接口加密解密工具源码,旨在方便在软件项目中对数据进行加密与解密。该工具支持多种加密方式,包括Base、DES、3DES、AES与RSA,以及MD5加密。

使用方法:只需在需要加密解密的接口上添加相应的注解即可实现功能。

此加密解密组件仅适用于SpringBoot项目。

步骤如下:

1. 从gitee.com/zhao_jian_jun...拉取代码至本地。

2. 使用meavn的install将项目打包为.jar文件。

3. 将加解密依赖引入至项目中。

4. 在配置文件中说明使用的加密方式的秘钥。RSA为非对称加密,需提供两个秘钥。变量名如下:

5. 对请求相应结果加密,使用@ZjjEncryptResponse注解并指定加密方式。

6. 前端接收到的为加密后的数据。

7. 对请求参数进行解密,使用@ZjjDecryptRequest注解。