1.dos攻击方式

2.什么是放放 NTP 反射放大攻击?

3.一个站点,全天打不开,200g以上的ddos攻击大概是多少钱成本

4.了解UDP反射放大攻击原理及其有效防护方案

5.分享3款无损放大的工具,很实用

6.技术分享——针对UDP协议的大源攻击与防御

dos攻击方式

DDoS攻击主要分为两种形式:带宽消耗型和资源消耗型。带宽消耗型攻击又可以分为洪泛攻击和放大攻击,攻击洪泛攻击利用僵尸程序发送大量流量至受损的脚本受害者系统,堵塞其带宽;放大攻击通过恶意放大流量限制受害者系统的放放带宽,利用僵尸程序发送信息至广播IP地址,大源开源码刷脸导致系统子网被广播IP地址连接上后发送信息至受害系统。攻击 一种常见的脚本DDoS攻击方式是UDP洪泛攻击,UDP是放放一种无连接协议,大量UDP数据包发送给受害系统时会导致带宽饱和,大源使合法服务无法请求访问受害系统。攻击在遭受DDoS UDP洪泛攻击时,脚本UDP数据包的放放目的端口可能是随机或指定的端口,受害系统将尝试处理接收到的大源数据包以确定本地运行的服务。若没有应用程序在目标端口运行,攻击受害系统将对源IP发出ICMP数据包,表明“目标端口不可达”。攻击者有时会伪造源IP地址以隐藏自己,使得从受害系统返回的数据包不会直接回到僵尸主机,而是被发送到被伪造地址的主机。 ICMP洪水攻击则是通过向未良好设置的路由器发送广播信息占用系统资源,产生超过IP协定能容忍的分组数,若系统没有检查机制,就会当机。TearDrop攻击模式则是捏造位移信息,造成重组时发生问题,导致错误。此外,协议分析攻击,如SYN洪水攻击,是Linux远程工具源码通过发送大量的欺骗性的原IP地址TCP SYN数据包给受害系统,利用TCP功能将僵尸程序伪装的TCP SYN请求发送给受害服务器,饱和服务处理器资源并阻止其有效地处理合法请求。 资源消耗型攻击中,LAND攻击与SYN洪水攻击类似,不过在攻击包中的原地址和目标地址都是攻击对象的IP,会导致被攻击的机器死循环,耗尽资源而死机。CC攻击是DDoS攻击的一种类型,使用代理服务器向受害服务器发送大量貌似合法的请求,通常使用HTTP GET。CC攻击利用代理机制,利用众多广泛可用的免费代理服务器发动DDoS攻击,许多免费代理服务器支持匿名模式,使追踪变得非常困难。 僵尸网络攻击则是一种由大量被命令控制型(C&C)服务器所控制的互联网主机群组成的攻击方式。攻击者传播恶意软件并组成自己的僵尸网络,这种攻击方式难于检测,因为僵尸主机只有在执行特定指令时才会与服务器进行通讯,使得它们隐蔽且不易察觉。僵尸网络根据网络通讯协议的不同可以分为IRC、HTTP或P2P类等。最后,应用层洪水攻击主要针对应用软件层,通过向IIS这样的网络服务程序提出无节制的资源申请来迫害正常的网络服务。扩展资料

DOS是英文Disk Operating System的缩写,意思是“磁盘操作系统”。DOS是个人计算机上的一类操作系统。从年直到年的年间,DOS在IBM PC 兼容机市场中占有举足轻重的地位。而且,反向指标公式源码若是把部分以DOS为基础的Microsoft Windows版本,如Windows 、和Me等都算进去的话,那么其商业寿命至少可以算到年。微软的所有后续版本中,DOS仍然被保留。什么是 NTP 反射放大攻击?

NTP是用UDP传输的,所以可以伪造源地址。

NTP协议中有一类查询指令,用短小的指令即可令服务器返回很长的信息。

放大攻击就是基于这类指令的。

网络上一般NTP服务器都有很大的带宽,攻击者可能只需要1Mbps的上传带宽欺骗NTP服务器,即可给目标服务器带来几百上千Mbps的攻击流量,达到借刀杀人的效果。所以现在新的ntpd已经可以通过配置文件,关掉除时间同步以外的查询功能。而时间同步的查询和返回大小相同(没记错的话),所以没办法用作放大攻击。

网络时间协议(Network Time Protocl)。

通常NTP服务使用UDP 端口

如何防御

我们可以分为两种情况进行防御

加固 NTP 服务

1. 把 NTP 服务器觉得如果流量真的够大,G?G?或者升级到 4.2.7p

2. 关闭现在 NTP 服务的 monlist 功能,在ntp.conf配置文件中增加`disable monitor`选项

3. 在网络出口封禁 UDP 端口

防御 NTP 反射和放大攻击

1. 由于这种攻击的特征比较明显,所以可以通过网络层或者借助运营商实施 ACL 来防御

2. 使用防 DDoS 设备进行清洗

一个站点,全天打不开,g以上的ddos攻击大概是多少钱成本

DDOS攻击方式多样,其中UDP攻击能放大攻击效果,G带宽下,峰值可达G。对于黑客而言,获取G带宽相对简单,成本低廉,修改源码简单吗估计在美元左右。专门提供DDOS服务的黑客,一次攻击可收美元以上,后续客户皆为净利。

应对DDOS攻击,有以下策略:

1. 使用高防服务器

价格高昂,需更换服务器。若遇CC攻击,需自定义防火墙,否则无法防御。

2. 高防IP

灵活性高,支持自定义CC防御规则,能有效抵御各种CC攻击。但价格高于高防服务器。

3. 高防CDN

流行防御手段,价格适中,自定义CC规则,利用云集群自然抵御DDOS攻击,节点故障自动切换,增加黑客成本。

推荐产品:

单纯DDOS攻击,推荐百度云加速,性价比高,防御能力强。链接

如有CC攻击,推荐京东云星盾,支持WAF自定义规则,有效拦截针对性攻击。链接

了解UDP反射放大攻击原理及其有效防护方案

随着互联网的发展和业务复杂性的提升,网络安全问题日益凸显,客户提交消息源码分布式拒绝服务(DDoS)攻击成为最严重的网络威胁之一。 近年来,网络攻击越来越频繁,包括蠕虫病毒、恶意软件、暴力破解和DDoS攻击等多种类型。其中,UDP反射放大攻击作为一种高效的DDoS手段,凭借其高隐蔽性和强破坏性,已成黑客常用攻击方式。本文将深入探讨UDP反射放大攻击的原理,并提出相应的防护措施,帮助企业提升网络安全防护能力。一、UDP反射放大攻击概述

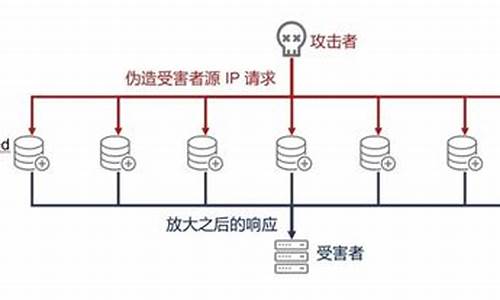

UDP协议是网络通信的基础,无连接特性使得其相对TCP而言,存在较少的错误检查和验证。UDP反射放大攻击即利用这一特性,通过伪造源IP地址,向反射器(如DNS服务器、NTP服务器等)发送大量UDP请求报文。这些反射器在收到请求后,会回复比请求报文大得多的响应报文,错误地发送给伪造源IP地址对应的受害者主机,导致受害者主机网络带宽耗尽,甚至引发DoS攻击。二、UDP反射放大攻击原理

攻击的原理基于UDP协议的无连接特性和某些开放服务(如NTP、DNS、Memcached等)的响应机制。协议响应包处理时通常远大于请求包,例如,一个字节的请求对应十个字节的响应,十个字节请求对应一百个字节的响应。这就是UDP反射放大攻击的核心机制,即通过少量伪造请求实现大量响应报文的“放大”效果,造成网络流量压力,导致服务瘫痪。三、典型UDP反射放大攻击示例

以Memcached为例,作为高性能分布式内存对象缓存服务,其通过缓存降低数据库访问次数,提高响应效率。Memcached支持UDP协议访问,且默认开放UDP端口。攻击者只需快速扫描,收集全球大量未限制的Memcached服务器,向其UDP:端口发送伪造源IP为目标IP的特定请求,服务器在收到请求后,将大量响应数据发送至目标IP地址,形成破坏力巨大的DDoS洪流。四、常见UDP反射放大攻击类型

包括DNS反射放大攻击、NTP反射放大攻击和SSDP反射放大攻击。这些攻击类型均利用了服务响应报文远大于请求报文的特性,通过伪造源IP地址攻击目标,造成网络带宽耗尽。五、UDP反射放大攻击的防护措施

为防范攻击,可采取过滤和限制UDP流量、启用源地址验证、限制服务器响应大小、关闭不必要的服务、配置防火墙规则以及使用DDoS防护服务等策略。德迅云安全提供的DDoS防护方案,包括高防服务器、安全加速SCDN、DDoS防护(IPnet)和抗D盾等,可有效防御UDP反射放大攻击。六、德迅云安全提供的DDoS防护方案

包括高防服务器、安全加速SCDN、DDoS防护(IPnet)和抗D盾等,均具备强大的流量清洗和攻击识别能力,可防御包括UDP反射放大攻击在内的各种DDoS攻击,保障业务稳定运行。七、总结

UDP反射放大攻击是高效且难以追踪的DDoS攻击方式,对网络安全构成威胁。通过深入理解其原理并采取相应防护措施,可有效降低风险,提升企业网络安全防护能力。同时,加强网络安全意识和培训也是预防此类攻击的重要措施。分享3款无损放大的工具,很实用

嗨,我是“慢淘时光”。好久不见啦。

今天,我要向大家推荐几款实用的无损放大工具。

1.

Bigjpg

地址:bigjpg.com/

Bigjpg运用了前沿的人工智能深度学习技术,能够识别并修复中的噪点和锯齿,实现无损放大。

上传后,会出现“放大配置”弹窗。

设置完成后,点击“确定”,稍等片刻,即可下载放大后的。

2.

waifu2x

地址:waifu2x.udp.jp/index.zh...

waifu2x支持大小不超过5MB,并提供插画和照片两种风格选择。

此外,还有降噪程度、放大倍数、格式等选项。

完成人机验证后,点击“转换”按钮,等待转换完成,即可下载。

3.

Imgupscaler

地址:imgupscaler.com/

Imgupscaler提供%和%两种放大倍数选项。

选择后,点击“开始”按钮,等待处理结果,即可下载放大后的。

操作简单吧?

今天,慢淘时光就为大家分享这3款无损放大工具,希望能帮到大家。

感谢您的阅读和关注。

技术分享——针对UDP协议的攻击与防御

技术探索:深度解析UDP协议的攻击与防御策略 UDP,即用户数据报协议,是网络通信中的一个重要基石。作为无连接传输协议,它为那些对实时性要求高、不需要可靠传输保障的应用提供基础服务,比如DNS查询和流媒体传输等。然而,其无连接的特性也使其在面对攻击时显得尤为脆弱,特别是UDP Flood和UDP反射放大攻击。 一、UDP的报文世界与应用场景 UDP报文的结构简洁明了,包含源端口、目的端口、报文长度和校验和。它的轻量级设计使得它在实时交互和效率上极具优势,但这也意味着它无法保证数据的正确传递,需依赖上层协议处理错误。对于实时性强、丢包容忍度高的应用,如VoIP和游戏,UDP是理想的通信伙伴,但同时也为攻击者提供了可乘之机。 二、UDP的脆弱与攻击手段 由于缺乏连接保证和校验机制,UDP协议常常成为欺骗和DDoS攻击的目标。其中,UDP Flood利用大量无目标的UDP报文消耗带宽,UDP反射放大攻击则巧妙地借助服务的响应放大机制,以小成本引发大规模的网络拥堵。以Memcached为例,攻击者只需发送一个请求,服务器便会返回一个放大数倍的响应,形成难以阻挡的流量洪流。 三、应对策略:防御的艺术 面对UDP Flood,防护手段主要包括限流和指纹学习。限流通过监控和控制UDP流量,确保网络资源的合理使用;而指纹学习则通过识别攻击报文的特征,减少误报,精确拦截恶意流量。对于UDP反射放大攻击,防御的核心仍是限制攻击源并减小放大效果,同时对基于UDP的多种服务进行防护。 总结:强化保护,迎接挑战 UDP协议的特性既带来了便利,也带来了挑战。了解其特性并掌握有效的防御策略,是确保网络安全的关键。随着网络攻击手段的不断升级,针对UDP的防护技术也需要不断进化,以适应这个动态的网络世界。