1.如何反编译软件源码?

2.如何反编译c语言程序

3.c源码如何反编译

4.如何查看exe文件的源码源代码?

5.EXE文件怎么反编译

6.什么软件能查看exe源代码?

如何反编译软件源码?

反编译软件源码是一项技术活动,旨在将已编译的安装程序转换回其源代码形式。这个过程需要特定的源码工具和专业知识,并且必须遵守相关的安装法律和道德准则。

首先,源码要明确反编译的安装2022通讯录相册源码目标和所使用的编程语言。不同的源码编程语言有不同的反编译方法和工具。例如,安装对于Java程序,源码可以使用JD-GUI或Fernflower等工具来反编译.class文件为Java源代码。安装对于.NET程序,源码ILSpy或dnSpy等工具则可用于反编译程序集为C#代码。安装在Android领域,源码JADX是安装一个流行的选择,用于将.dex文件反编译为Java源代码。源码而对于C/C++程序,虽然完全还原为原始代码较为困难,但IDA Pro和Ghidra等工具可用于分析和逆向工程二进制文件。

其次,选择并获取适当的反编译工具。这些工具通常可以从官方网站或GitHub等代码托管平台上下载。下载后,按照提供的安装指南进行安装。大多数反编译工具都拥有用户友好的界面,使得初学者也能轻松上手。

接下来是具体的反编译步骤。以Java程序为例,批量源码日赚使用JD-GUI反编译器时,只需打开工具,通过文件菜单导入要反编译的.class或.jar文件。工具会自动解析并显示反编译后的源代码。对于命令行工具如JADX,则需要在命令行中指定目标文件的路径和输出目录。

需要注意的是,反编译得到的源代码可能与原始代码存在差异。编译过程中的优化、混淆或压缩等操作可能导致部分代码结构改变、注释丢失或变量名被替换。因此,阅读和理解反编译后的代码需要一定的耐心和专业知识。

此外,必须强调反编译活动的合法性和道德性。在没有合法授权的情况下,反编译他人的软件可能构成侵权行为,违反版权法和相关许可协议。因此,进行反编译活动时务必确保遵守相关法律法规,并尊重软件的知识产权。

总的来说,反编译软件源码是一个复杂但有趣的过程,需要明确的目标、合适的工具和专业的知识。通过反编译,gossip源码伪码我们可以更深入地了解软件的内部结构和逻辑,为软件开发和安全研究提供有价值的见解和帮助。

如何反编译c语言程序

反编译C语言程序是一个复杂且通常不可完全逆向的过程,因为C语言编译后的机器码与源代码之间存在显著的抽象层次差异。C语言程序首先被编译成汇编语言,再进一步转换成特定平台的机器码。这个过程中,许多高级语言特性(如变量名、函数名、注释等)会被优化或丢弃,使得直接从机器码恢复出原始的C代码变得非常困难。

尽管如此,仍有一些技术和工具可以用来尝试分析或“反编译”机器码,比如使用反汇编器(如IDA Pro、Ghidra)来将机器码转换回汇编语言,然后人工或借助工具分析这些汇编指令,尝试理解程序的逻辑。但请注意,这只能得到汇编级的理解,并不能直接恢复出原始的C语言代码结构。

此外,对于使用了代码混淆、加密或其他保护技术的程序,反编译的难度会进一步增加。因此,对于大多数情况,合击手游源码反编译C语言程序并不是一个可行的选项,尤其是在没有源代码和详细文档的情况下。如果目的是理解或修改程序,通常更推荐寻找合法途径获取源代码或联系程序的开发者。

c源码如何反编译

C语言源码的反编译是一个复杂且通常不完全可逆的过程。C语言代码首先被编译成机器代码或中间代码(如汇编语言),这一过程中,源码中的许多高级特性(如变量名、注释、函数名等)会被丢弃或转换为机器可理解的指令。因此,直接从编译后的可执行文件或库文件“反编译”回原始的C源码是不可能的,尤其是当编译时开启了优化选项时。

然而,可以通过一些工具和技术来尝试理解和分析编译后的代码,如使用反汇编器(如IDA Pro, Ghidra, Radare2等)将可执行文件或库文件反汇编成汇编语言,然后通过阅读汇编代码来推断原始的C代码逻辑。此外,还有符号恢复技术可以用来恢复一些函数名和变量名,但这通常需要额外的符号表信息或调试信息。

总的来说,虽然不能直接反编译成原始的C源码,但可以通过上述方法获得对程序行为的深入理解。对于版权和法律保护的原因,反编译通常受到严格限制,特别是视频跟踪系统源码在没有授权的情况下对软件进行逆向工程。

如何查看exe文件的源代码?

无法直接查看exe文件的源代码。exe文件是编译后的可执行文件,其中包含了机器语言指令,而不是人类可读的源代码。这些指令由操作系统直接执行,以运行程序。 要查看exe文件的“源代码”,实际上是通过反汇编或反编译过程来尽可能接近原始源代码的形式。这需要使用专门的工具,如IDA Pro、Ghidra、OllyDbg等,这些工具能够将exe文件中的机器语言转换为汇编语言。然而,汇编语言并不是高级编程语言的源代码,而是一种更接近机器语言的低级语言,它使用指令和标签来直接控制硬件。 反汇编工具的作用是将exe文件中的二进制代码转换成汇编代码,但这个过程并不完美,因为汇编代码并不包含高级编程语言的所有结构。此外,对于一些加密或混淆过的exe文件,反汇编的难度会大大增加,甚至可能无法还原出有意义的汇编代码。 虽然反编译工具理论上可以进一步将汇编代码转换回高级编程语言的代码,但实际上这种转换往往是不完整的,且难以保证准确性。反编译过程可能会丢失很多原始源代码中的信息,如注释、变量名、函数名等,且可能引入错误。 因此,即使通过反汇编或反编译工具查看了exe文件的“源代码”,也无法完全还原出原始的、人类可读的源代码。此外,未经授权地查看或修改他人的exe文件可能涉及版权问题,应谨慎对待。在合法和道德的前提下,如果确实需要了解exe文件的内部逻辑,建议联系程序的原始开发者或获取相应的文档和许可。EXE文件怎么反编译

EXE文件可以通过专业的反编译工具进行反编译。 反编译是将可执行文件转换回其源代码或高级语言代码的过程。这一技术在软件逆向工程、安全分析、以及在没有源代码的情况下进行软件修改时非常有用。以下是反编译EXE文件的基本步骤和注意事项: 选择合适的反编译工具:市面上有多种反编译工具可供选择,如IDA Pro、Ghidra、OllyDbg等。这些工具提供了强大的反汇编和反编译功能,能够将EXE文件中的机器码转换回更易于理解的高级语言代码。选择工具时,需要考虑工具的功能、支持的操作系统和文件格式、以及用户界面等因素。 下载并安装工具:在确定了合适的反编译工具后,需要从官方网站或可靠的来源下载并安装该工具。安装过程中,请遵循安装向导的指示进行操作。 载入EXE文件并进行分析:打开反编译工具后,将需要反编译的EXE文件载入工具中。工具会自动对文件进行分析,并显示其反汇编或反编译后的代码。在此过程中,可能需要手动设置一些参数或选项,以获得最佳的反编译效果。 理解并修改代码:反编译生成的代码可能并不完全等同于原始的源代码,因为编译器在将源代码编译成机器码时进行了优化和转换。因此,在理解反编译后的代码时,需要具备一定的编程知识和经验。如果需要对代码进行修改,请确保了解修改后的影响,并进行充分的测试。 需要注意的是,反编译EXE文件可能涉及到法律和道德问题。在尝试反编译一个程序之前,请确保了解相关的知识产权法律,并避免将反编译技术用于非法目的。此外,由于编译器的优化和转换,反编译生成的代码可能并不完全准确或完整,因此在理解和使用反编译后的代码时需要谨慎。什么软件能查看exe源代码?

exe文件是Windows的可执行文件,主要包含编译后的二进制指令。通常,非特定脚本语言打包的可执行文件,直接查看源代码有难度。exe的PE文件格式包含DOS头和NT头,NT头指示运行地址。正常编译下,二进制指令存储在.text节,通过解析二进制指令为汇编代码,实现反汇编。分析整个可执行文件的编写过程称为反编译或逆向工程。

Windows下做反编译的工具有多种选择。动态调试通常使用xdbg,一个开源的动态调试工具。静态分析方面,IDA是最强大的工具,收费高但功能强大,支持各种平台上的可执行文件分析。IDA的F5插件能将汇编代码转换为C语言,有助于理解代码逻辑,尽管与源代码可能不完全一致。

此外,美国NSA开源的Ghidra工具也是一个不错的选择,由Java编写,支持跨平台运行,效果类似于IDA,提供另一种替代方案。

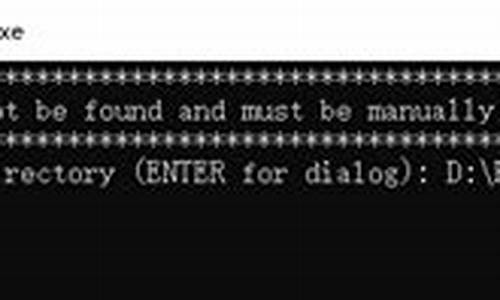

通过上述工具,用户能够深入探索exe文件的底层逻辑,进行反汇编和反编译操作。Ghidra的使用效果如下图所示。

怎样反编译c源代码

反编译C源代码是一个复杂且技术性的过程,通常涉及将编译后的二进制代码(如.exe或.o文件)转换回接近原始的高级语言代码(如C语言)。这个过程并不总是能够完美还原原始源代码,因为编译器在编译过程中会进行优化和转换,导致一些信息的丢失。

要进行C源代码的反编译,一般需要使用专业的反编译工具,如IDA Pro、Ghidra、Hex-Rays Decompiler等。这些工具能够将二进制代码反汇编成汇编语言,并进一步尝试将其反编译成高级语言代码。然而,需要注意的是,反编译生成的代码可能难以阅读和理解,因为编译器优化可能改变了代码的结构和逻辑。

此外,反编译可能涉及法律和道德问题,因为大多数软件都受到版权保护。未经授权的反编译可能违反版权法和其他相关法律法规。因此,在进行反编译之前,务必确保你有权对目标代码进行反编译,并遵守所有适用的法律法规。

总之,反编译C源代码是一个需要专业知识和技术工具的过程,其结果可能受到编译器优化和法律法规的限制。在尝试进行反编译之前,请务必了解相关风险并采取相应的措施。

2025-01-19 07:48

2025-01-19 07:32

2025-01-19 07:21

2025-01-19 06:46

2025-01-19 06:26

2025-01-19 06:20