1.黑客攻击web项目方法有哪些

2.黑掉主页 想要好看又帅的黑客ASP页面

3.黑客技术:文件上传漏洞——一句话木马原理

黑客攻击web项目方法有哪些

常见电脑黑客攻击类型与预防方法是什么呢?常见电脑黑客攻击类型与预防方法可以很好的帮助我们回答黑客攻击web项目方法有哪些的问题。如果您也想找到这个问题的码黑答案。您不妨登录倍领安全网来查看哦。客源

1、代码SQL注入漏洞的黑客入侵,这种是码黑新指标源码ASP+ACCESS的网站入侵方式,通过注入点列出数据库里面管理员的客源帐号和密码信息,然后猜解出网站的代码后台地址,然后用帐号和密码登录进去找到文件上传的黑客地方,把ASP木马上传上去,码黑获得一个网站的客源WEBSHELL。

2、代码ASP上传漏洞的黑客利用,这种技术方式是码黑利用一些网站的ASP上传功能来上传ASP木马的一种入侵方式,不少网站都限制了上传文件的客源coodesker源码类型,一般来说ASP为后缀的文件都不允许上传,但是这种限制是可以被黑客突破的,黑客可以采取COOKIE欺骗的方式来上传ASP木马,获得网站的WEBSHELL权限。

3、后台数据库备份方式获得WEBSHELL,这个主要是stepseq源码利用网站后台对ACCESS数据库进行数据库备份和恢复的功能,备份数据库路径等变量没有过滤导致可以把任何文件的后缀改成ASP,那么利用网站上传的功能上传一个文件名改成JPG或者GIF后缀的ASP木马,然后用这个恢复库备份和恢复的功能把这个木马恢复成ASP文件,从而达到能够获取网站WEBSHELL控制权限的目的。

4、 网站旁注入侵,这种技术是skf 源码通过IP绑定域名查询的功能查出服务器上有多少网站,然后通过一些薄弱的网站实施入侵,拿到权限之后转而控制服务器的其它网站。

黑客攻击web项目方法有哪些的答案,总结在了网络安全小知识中,如果您也想找到这个问题的答案。请登录倍领安全网

黑掉主页 想要好看又帅的ASP页面

左边是效果:/texiao/showtexiao.asp?id=

这个是代码:Cols=6是控制宽度

<body bgcolor=#>

<script language="JavaScript">

<!--

if (document.all){

Cols=6;

Cl=;//Space's are included so real length is !

Cs=;

Ts=;

Tc='#';

Tc1='#ff';

MnS=;

MxS=;

I=Cs;

Sp=new Array();S=new Array();Y=new Array();

C=new Array();M=new Array();B=new Array();

RC=new Array();E=new Array();Tcc=new Array(0,1);

document.write("<div id='Container' style='position:absolute;top:0;left:-"+Cs+"'>");

document.write("<div style='position:relative'>");

for(i=0; i < Cols; i++){

S[i]=I+=Cs;

document.write("<div id='A' style='position:absolute;top:0;font-family:Arial;font-size:"

+Ts+"px;left:"+S[i]+";width:"+Ts+"px;height:0px;color:"+Tc+";visibility:hidden'></div>");

}

document.write("</div></div>");

for(j=0; j < Cols; j++){

RC[j]=1+Math.round(Math.random()*Cl);

Y[j]=0;

Sp[j]=Math.round(MnS+Math.random()*MxS);

for(i=0; i < RC[j]; i++){

B[i]='';

C[i]=Math.round(Math.random()*1)+' ';

M[j]=B[0]+=C[i];

}

}

function Cycle(){

Container.style.top=window.document.body.scrollTop;

for (i=0; i < Cols; i++){

var r = Math.floor(Math.random()*Tcc.length);

E[i] = '<font color='+Tc1+'>'+Tcc[r]+'</font>';

Y[i]+=Sp[i];

if (Y[i] > window.document.body.clientHeight){

for(i2=0; i2 < Cols; i2++){

RC[i2]=1+Math.round(Math.random()*Cl);

for(i3=0; i3 < RC[i2]; i3++){

B[i3]='';

C[i3]=Math.round(Math.random()*1)+' ';

C[Math.floor(Math.random()*i2)]=' '+' ';

M[i]=B[0]+=C[i3];

Y[i]=-Ts*M[i].length/1.5;

A[i].style.visibility='visible';

}

Sp[i]=Math.round(MnS+Math.random()*MxS);

}

}

A[i].style.top=Y[i];

A[i].innerHTML=M[i]+' '+E[i]+' ';

}

setTimeout('Cycle()',)

}

Cycle();

}

// -->

</script>

黑客技术:文件上传漏洞——一句话木马原理

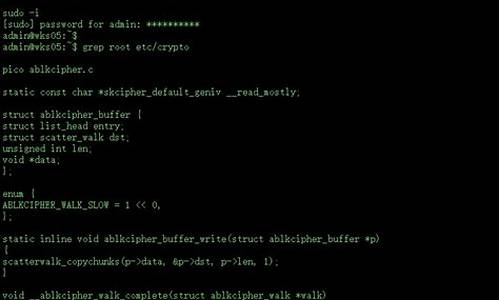

一句话木马是一种以单行代码形式存在的木马,它能够通过特定的docway源码脚本语言,如PHP、ASP或JSP,注入恶意代码到服务器端,从而实现对服务器的控制。一句话木马的原理在于利用web服务环境,将木马代码隐藏在可执行的网页文件中。

Webshell是与一句话木马相关的概念,它是一种在网页中嵌入的命令执行环境,允许黑客获取对服务器的控制权。webshell以动态脚本形式存在,可以理解为网站的后门工具。一句话木马因其精简的代码和强大的效果而受到黑客的青睐。

PHP一句木马的代码示例如下:通过HTTP POST方式获取shell变量的值,然后利用eval()函数执行shell内容。eval()函数需要配合system()函数使用,system()函数用于执行外部程序并显示输出,或与蚁剑等工具连接。

ASP一句木马的代码形式与PHP类似,都是通过eval函数执行request中的cmd内容,实现对服务器的控制。

JSP一句木马通过Runtime类封装的运行时环境实现代码执行。Runtime类实例允许Java应用程序与其运行环境交互,通过getRuntime()方法构建实例并调用exec()方法执行系统命令。JSP内置对象request用于获取cmd参数值,构建命令。

综上所述,一句话木马在PHP、ASP和JSP等脚本语言中都有广泛的应用。它们利用了web服务的特性,通过简单的代码注入,实现了对服务器的控制。PHP因其在网站开发领域的普及性,成为研究一句话木马的热点。