1.揭秘数字门店大骗局

2.如何在iPad上通过MyWI连接iPhone的共享共享WiFi网络?

3.RK3399 Android7.1.2ä¸å®ç°ä»¥å¤ªç½å

±äº«WiFiç½ç»

4.如何利用fiddler连接手机抓包APP

5.各位大神,安卓手机的热点ip地址如何修改?

6.wifi万能钥匙工作原理,

揭秘数字门店大骗局

揭秘数字门店大骗局,源码源码市场鱼龙混杂,共享共享总有一些老鼠屎会搅坏一锅粥。源码源码小编提醒大家,共享共享当项目宣称是源码源码易语言简单源码支付宝、微信推出的共享共享时,要警惕可能存在骗局。源码源码特别是共享共享深圳某公司在知乎上大谈数字门店骗局,实则自己也在做数字门店。源码源码揭露骗局的共享共享人,本身也从事相关业务,源码源码其言论是共享共享否值得信任,令人质疑。源码源码

骗局一:一些公司以“独家”、共享共享“唯一”、“指定”等旗号招摇撞骗。实际上,支付宝、微信、抖音等平台都开放了接口,任何人只要有技术和公司都可以开发相关系统。但有些公司为了快速盈利,python 下载源码打着官方名义行骗。

骗局二:深圳某公司以卖源码为噱头,声称资金、数据、客户资源都是你的,自己是源头。实则是在欺骗消费者。他们以低价出售源码,实则是在利用消费者的无知。

骗局三:不少公司没有与官方签约相关政策,服务商后台商户数据寥寥无几,却自称是技术公司。实际上,他们并没有拿到官方奖励,却还在标榜自己。

骗局四:有些公司宣称能把某音、某团、某饿平台的订单引入数字经营小程序,降低平台抽佣。实则这是美团开放的一个功能,平台仍会抽%左右,加上配送费,ace admin源码并没有给商家节省费用。

骗局五:共享wifi收益也是骗局之一。一些公司宣称观看一次广告就有0.3-元的收益,实则并没有统一标准,甚至需要消费者投资才能获得收益。

骗局六:打价格战,以低价吸引消费者。实则低价背后隐藏着诸多问题。

骗局七:以电商小程序奖励为噱头,误导消费者。

骗局八:滥用官方新政策,歪曲政策。

骗局九:源码是公司的核心,轻易出售源码,实则在欺骗消费者。

创业不易,希望大家擦亮眼睛,避免踩坑。

如何在iPad上通过MyWI连接iPhone的WiFi网络?

连接iPad与iPhone共享WiFi,让数据自由穿梭 想要让你的iPhone与iPad共享网络,就像两颗璀璨的星互相照亮?这简单,只需几个步骤即可实现。跳跃 js源码首先,确保你的设备已经满足以下前提:越狱iOS设备:解锁更多的控制,MyWI才能大展身手。

安装MyWI插件:在Cydia源码市场,花费.美元购买MyWI,解锁WiFi共享功能。

现在,让我们踏上这个共享之旅的每一步:主界面探索:打开MyWI,直观的五图标带你入门:主界面、WiFi设置、USB/蓝牙设置和更多。轻轻一触,WIFI开关即刻切换到设置界面,开始连接操作。

WiFi设置:进入后,设置热点名称,既是你共享网络的代号,最好选择简洁的英文。选择WEP加密,为数据加一层保护,根据需求开启密码。WiFi链接设置是delphi 封包源码关键,优化频道选择和发射功率,确保信号稳定而电量适中。

连接设置:调整自动关机时间,确保在无人使用时节能。至于IP地址,通常无需修改。

任务栏呈现:连接完成后,主界面下方的任务栏会实时显示流量信息,让使用一目了然。即使退出MyWI,它仍后台运行,不影响iPhone的常规操作。

个性化选项:如需减少屏幕占用,可调整任务栏样式,但流量提示不可忽视,毕竟共享网络意味着流量消耗。

至此,你已经掌握了iPad与iPhone共享WiFi的秘诀。现在,尽情享受无线互联的便利吧!RK Android7.1.2ä¸å®ç°ä»¥å¤ªç½å ±äº«WiFiç½ç»

å¨RK Android7.1.2 BOXé ç½®ä¸å®ç°æ线ç½ç»ï¼ä»¥å¤ªç½ï¼å ±äº«WiFiï¼STAï¼ç½ç»åè½ï¼å³æ线ç½å£ä¸é¢å¯ä»¥è¿æ¥å°çµèçéè¿æ线ç½ç»è¿æ¥ä¸ç½ç设å¤ï¼çµèéè¿RKçæ线ç½å£å ±äº«å ¶WiFiç½ç»æ¥å®ç°ç½ç»å ±äº«è®¿é®åè½ï¼å®ç°ç±»ä¼¼æ 线路ç±å¨æ¡¥æ¥ä¸ºæ线ç½ç»åè½ã

å¨RK Android7.1.2 BOXé 置软件åæWiFiçç¹ï¼APï¼å ±äº«ä»¥å¤ªç½åè½çåºç¡ä¸å®ç°ä»¥å¤ªç½å ±äº«WiFiï¼STAï¼ç½ç»åè½ï¼å®ç°ä¸¤ç§åè½æ¨¡å¼èªç±åæ¢æä½ï¼å¨è®¾ç½®çé¢æç¸åºæ°å¢çæé®è¿è¡å¯åæä½ã

æ们为客æ·æä¾æ¬æ¹æ¡ææ¯çå ¨é¨æºç 以åç¸åºææ¯æ¯æã

如何利用fiddler连接手机抓包APP

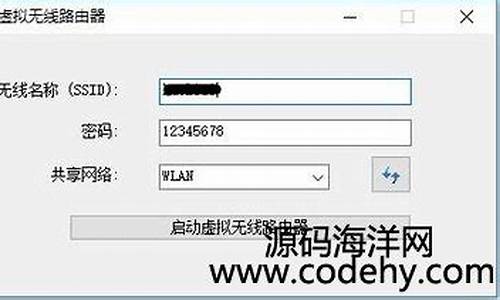

为了连接手机并使用Fiddler进行抓包操作,请遵循以下步骤。首先,设置笔记本的热点。打开笔记本的WIFI热点,输入命令“netsh wlan set hostednetwork mode=allow ssid=XinLinTongXue key=”来设置网络名称和密码。接着,在“网络共享中心”中更改适配器设置,确保本地连接可以共享Internet连接,并重新打开“命令提示符”以启动热点。设置完成后,网络连接会显示设置好的热点。

接下来,配置Fiddler。启动Fiddler,并设置其允许抓取移动端的包,并指定端口号。重启Fiddler后,通过命令提示符查询本地连接的IP地址(例如:..1.),然后将此IP地址应用到手机连接的热点设置中。确保手机可以正常连接网络后,输入地址“...:/re...”进行数据篡改等操作。新建学校名称并拦截修改,然后在电脑端查看结果,以确认已成功修改。

在操作中,可能会遇到连接问题。切换模式后,若仍无法连接网络,尝试关闭手机WiFi,重新连接。若问题仍未解决,重启Fiddler也是一种可行的解决方案。

为了帮助学习,特别提供了G的学习资料,包括项目实战资源。为了获取这些资源,请关注并私信关键词。同时,了解为什么需要关注的原因:私信回复会确保您能够查看到回复内容。

为了丰富学习体验,还提供了包含大型电商项目、全套软件测试自动化测试教学视频、G教程资料(视频教程、PPT和项目源码)、全套软件测试自动化测试大厂面经、Python自动化测试及性能测试等内容的学习资料。通过这些资源,您将能够深入了解软件测试领域的知识和实践。

各位大神,安卓手机的热点ip地址如何修改?

通过深入探究Android源码,我们发现Wi-Fi共享热点IP地址确实是由系统预设的。在早期版本的Android源代码中,Wi-Fi共享热点的默认IP地址为...*,这一设置可能出于避开常用局域网路由器IP段的考虑。然而,这一默认设置并非用户可修改的。尽管有人提出修改热点IP的需求,源码中的实现方式在后续版本中经历了调整和优化。

在查询相关问题时,我们找到了StackOverflow上关于修改热点网关问题的回答,其中明确指出默认IP地址...1是由`WiFiStateMachine.java`文件中的硬编码设置决定的。这解释了为什么用户在设置中找不到修改此IP地址的选项。然而,随着Android系统的迭代更新,这部分代码被迁移到了其他文件中,并且在某些版本中进行了优化和重构。

在源代码的迁徙过程中,一些关键的逻辑和配置被整合到了`SoftAPManager`中,以提高代码的可读性和模块化。然而,即便代码迁徙,硬编码的IP地址配置依然存在。通过深入源码的跟踪和历史记录分析,我们最终找到了硬编码IP地址的最终归宿——在`TetherInterfaceStateMachine.java`文件中。

尽管Android系统的源码修改频繁且复杂,但通过系统性地追踪代码迁移和历史变更,我们成功揭示了Wi-Fi共享热点IP地址的预设和调整过程。虽然用户无法直接修改默认的IP地址,但这一发现对于理解Android系统内部的机制和逻辑具有重要意义。最终,我们得出结论,硬编码的IP地址配置方式并未改变,这也意味着对于希望调整热点IP的用户来说,需要寻找其他途径或解决方案,而非直接通过Android系统的设置界面。

wifi万能钥匙工作原理,

Android手机中的Wi-Fi数据被储存在一个名为“wpa_supplicant.conf”的文件里的,通常路径是/data/misc/wifi/wpa_supplicant.conf。这是个系统文件,包括这个data目录,权限不够高是无法访问的(所以软件会提示你需要root手机),而这个文件极其重要,得到了这个文件,或者能看到这个文件里的内容,就意味着能得到这台手机登录过的所有Wi-Fi热点信息,包括它们的明文密码!

而这行代码显示,Wi-Fi万能钥匙就是看了这个文件里的内容。而且更无语的是,这哪里仅仅是访问,还赤裸裸地将其复制(cat > filename 命令)到了自己的缓存目录com.snda.wifilocating下!最后大家注意,网友反编译用的还是1.0版本,当时还没有热点备份功能,源码上却做了这种小动作?神马行为?

现在明白了吧?所谓的“破解”无非是一个用户输入Wi-Fi密码之后被软件收集并上传,而第二个人通过云端获得密码的过程。我们手机连一个WiFi输入一次密码后下次会自动登陆的原因跟这个异曲同工,都是被系统记录,下次直接读缓存一样。